هل سئمت من الهجمات الإلكترونية التي تعطل موقعك الإلكتروني؟ هل تريد أن تعرف كيف تحمي عملك على الإنترنت من هجمات DDoS؟ لا مزيد من البحث! في منشور المدونة هذا، قمنا بتجميع خمس نصائح أساسية للحماية الفعالة من هجمات DDoS. سواء كنت صاحب شركة صغيرة أو محترفاً في مجال تكنولوجيا المعلومات، ستساعدك هذه النصائح في حماية موقعك الإلكتروني والحفاظ على تشغيله. لا تنتظر حتى فوات الأوان؛ تابع القراءة لمعرفة المزيد حول الدفاع عن نفسك ضد أكثر أشكال الهجمات الإلكترونية شيوعًا اليوم.

المبادئ الأساسية للدفاع ضد DDoS

تعد الحماية من هجمات DDoS ضرورية لأي مؤسسة تعتمد على موقعها الإلكتروني أو خدمتها عبر الإنترنت في إدارة أعمالها. ولسوء الحظ، أصبحت هجمات DDoS أكثر شيوعاً وأكثر تطوراً، مما يجعل من الصعب الدفاع ضدها. ومع ذلك، من خلال فهم المبادئ الأساسية حماية DDoS, ، يمكنك إعداد مؤسستك بشكل أفضل للدفاع ضد هذه التهديدات.

فيما يلي المبادئ الأساسية الثلاثة للحماية من DDoS:

1. تحديد نقاط الضعف ونواقل الهجوم.

من أجل حماية موقعك الإلكتروني أو خدمتك عبر الإنترنت من هجوم DDoS، تحتاج أولاً إلى تحديد نقاط الضعف ونواقل الهجوم التي يمكن استغلالها. وهذا يتطلب إجراء تقييم شامل للبنية التحتية والتدابير الأمنية الخاصة بك. بمجرد تحديد نقاط الضعف المحتملة، يمكنك بعد ذلك اتخاذ خطوات للتخفيف من حدتها.

2. تنفيذ دفاعات متعددة الطبقات.

لا يكفي خط دفاع واحد للحماية الفعالة من هجمات DDoS. بدلاً من ذلك، يجب عليك تنفيذ طبقات متعددة من الدفاع، كل منها مصمم لمنع نوع مختلف من ناقلات الهجوم. على سبيل المثال، يمكنك استخدام جدار حماية على مستوى الشبكة لمنع هجمات الفيضانات المتزامنة مع تنفيذ دفاعات على مستوى التطبيق مثل الحد من المعدل وتصفية الطلبات.

3. ابق على اطلاع دائم على أحدث التهديدات والاتجاهات.

يتغير مشهد هجمات DDoS باستمرار، لذا من المهم البقاء على اطلاع دائم بأحدث التهديدات والاتجاهات. وهذا يشمل مراقبة أساليب الهجوم الناشئة وكذلك الأدوات الجديدة

الأنواع المختلفة لهجمات الحرمان من الخدمة الموزعة DDoS

هناك أربعة أنواع رئيسية من هجمات DDoS:

1. فيضان UDP

2. فيضان ICMP (Ping)

3. فيضانات SYN

4. تضخيم DNS

هجوم فيضانات UDP عن طريق إرسال عدد كبير من حزم UDP إلى منافذ عشوائية على الجهاز الهدف. سيؤدي هذا المقال المفرط في النهاية إلى زيادة التحميل على الجهاز المستهدف وتعطيله أو التسبب في إبطائه بشكل كبير. تعمل فيضانات ICMP بطريقة مماثلة، من خلال إغراق الجهاز المستهدف بحزم طلب صدى ICMP (ping). تستغل فيضانات SYN طريقة إنشاء اتصالات TCP. يرسل المهاجم عددًا كبيرًا من حزم SYN إلى الجهاز المستهدف، لكنه لا يستجيب أبدًا لحزمة استجابة الضحية SYN-ACK، مما يتسبب في امتلاء قائمة انتظار الاتصال نصف المفتوح ويمنع في النهاية حركة المرور المشروعة من المرور. تستخدم هجمات تضخيم DNS خوادم DNS المتاحة للعموم لتضخيم كمية البيانات المرسلة إلى الجهاز المستهدف. يخدع المهاجم عنوان IP المصدر في استعلامات DNS بحيث يتم إرسال الردود إلى الضحية بدلاً من المصدر الأصلي. قد يكون من الصعب جدًا إيقاف هذه الهجمات لأنها تستخدم بروتوكولات صالحة وغالبًا ما تتضمن العديد من الأجهزة المختلفة حول العالم لتضخيم حركة مرور البيانات المرسلة إلى الجهاز المستهدف.

من المهم أن تفهم الأنواع المختلفة من هجمات DDoS وكيفية عملها من أجل حماية أنظمتك منها بفعالية. تتطلب الحماية الفعّالة استخدام مزيج من جدران الحماية، وأنظمة كشف التطفل، وجدران حماية تطبيقات الويب، وأدوات وتطبيقات الحد من المعدل وغيرها.

كيف تحمي نفسك من هجمات الحرمان من الخدمة الموزعة (DDoS)

1. استخدم خدمة حماية من DDoS حسنة السمعة

ربما تكون هذه أهم خطوة يمكنك اتخاذها لحماية نفسك من هجمات DDoS. سيكون لدى خدمة الحماية الجيدة من هجمات DDoS البنية التحتية اللازمة لامتصاص وطأة الهجوم، كما سيكون لديها الخبرة والتجربة لمساعدتك في تخفيف حدة الهجوم بسرعة وفعالية.

هناك العديد من خدمات الحماية من DDoS متوفر، لذا قم ببحثك واختر ما يناسب احتياجاتك وميزانيتك.

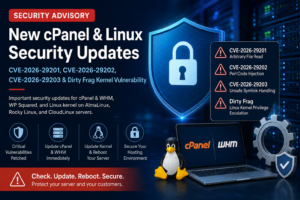

2. حافظ على تحديث أنظمتك وتصحيحها

إحدى الطرق الأكثر شيوعًا التي تمكن المهاجمين من الوصول إلى الأنظمة لشن هجوم DDoS هي استغلال الثغرات الأمنية التي لم يتم تصحيحها. لذلك، من المهم أن تحافظ على تحديث جميع أنظمتك بأحدث التصحيحات الأمنية. وهذا لا يشمل فقط نظام تشغيل الخادم الخاص بك، ولكن أيضاً أي تطبيقات ويب أو برامج أخرى تستخدمها.

3. الحد من الوصول إلى الأنظمة الحرجة

من المهم تقييد الوصول إلى الأنظمة الهامة مثل قواعد البيانات وخوادم التطبيقات. تأكد من وجود آليات مصادقة قوية في مكانها الصحيح، وقصر الوصول إلى الأشخاص الذين يحتاجون إليها فقط. سيقلل هذا من خطر وصول المهاجمين إلى أنظمتك، والتي غالباً ما تكون الخطوة الأولى في شن هجوم DDoS.

4. راقب شبكتك بحثًا عن أي نشاط مشبوه

يمكن أن تساعدك مراقبة شبكتك بحثًا عن أي نشاط مشبوه في اكتشاف هجوم DDoS قبل أن تتاح له فرصة التسبب في أضرار جسيمة. ابحث عن أي أنماط حركة مرور غير اعتيادية أو طفرات في حركة مرور الشبكة، حيث يمكن أن يكون ذلك مؤشراً على وجود هجوم جارٍ. كلما أسرعت في اكتشاف الهجوم، كلما كان بإمكانك اتخاذ إجراءات أسرع للتخفيف من حدته.

5. استخدام تحديد المعدل واختناق الطلبات

تحديد المعدل واختناق الطلبات هما تقنيتان تُستخدمان للمساعدة في تحديد الطلبات الخبيثة وحظرها قبل وصولها إلى الخادم المستهدف. يحدّ تحديد المعدل من عدد الطلبات التي يمكن إرسالها من عنوان IP واحد خلال فترة زمنية معينة، بينما يقلل اختناق الطلبات من سرعة معالجة الطلبات بحيث لا يتأثر المستخدمون الشرعيون بالهجوم.

الخاتمة

تُعد الحماية من DDoS أداة أساسية للحفاظ على شبكتك آمنة من الهجمات الخبيثة. من خلال تنفيذ النصائح الخمس الموضحة في هذه المقالة، ستتمكن من حماية شبكتك بفعالية ضد هذه الأنواع من التهديدات الإلكترونية. من خلال الصيانة والمراقبة المنتظمة، يمكنك ضمان بقاء نظامك آمنًا من هجمات DDoS المستقبلية. كما أن البقاء على اطلاع دائم على أحدث التدابير الأمنية المتاحة سيساعدك أيضاً على مواكبة اتجاهات DDoS المتغيرة باستمرار.